一、引言与背景

数据泄露风险

企业面临日益严峻的数据泄露威胁,敏感信息如客户资料、财务数据等成为攻击目标,可能造成巨大经济损失与信誉损害。

合规要求升级

全球数据保护法规趋严如 GDPR、CCPA 等,企业需加强数据安全管理,否则将面临高额罚款与法律风险。

数据安全意识提升

随着数据价值的凸显,企业和个人对数据安全的重视程度不断提高,推动市场对高效数据保护解决方案的需求增长。

专注数据安全:龙脉数安,深耕数据安全领域,为企业提供全方位数据保护方案。

动态脱敏加密技术:创新研发动态脱敏加密技术,依据用户实时处理敏感信息,保障数据隐私。

加密解决方案:提供加密服务,覆盖主流数据库,确保数据传输与存储安全。

(一)关系型数据库加密

1. 透明数据加密(TDE)

TDE在存储层加密整个数据库,无需修改应用程序,适用于 MySQL、PostgreSQL、Oracle 等,保障数据静止时的安全。

2. 字段级加密

针对敏感字段加密,保持数据查询效率,同时满足合规要求,适用于高度敏感信息保护。

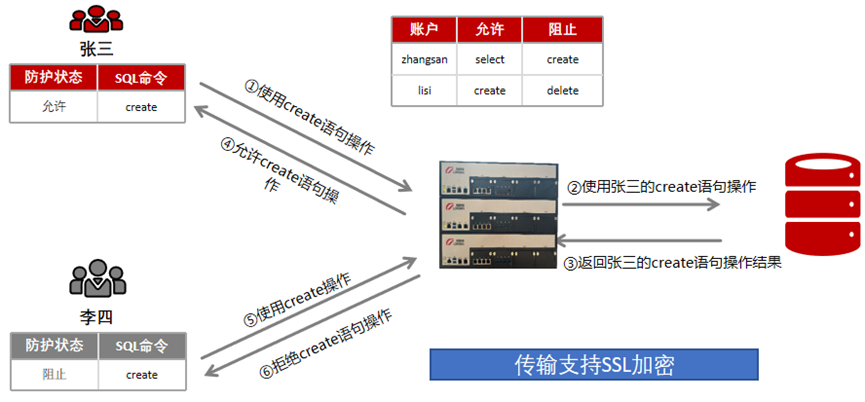

3. 动态脱敏加密方案

不修改数据库本身,只对访问做加密,可以依据数据库用户访问权限做加密控制,延时小。

4. 加密算法选择

采用AES、RSA等标准加密算法,确保数据加密强度,同时兼容多种数据库平台,提升数据安全性。

5. 密钥管理

实施严格的密钥生命周期管理,包括密钥生成、存储、使用、备份和销毁,确保加密效果的同时防止密钥泄露。

6. 数据库原始文件移动加密

在数据库文件没有移动的时候,不加密数据库存储文件,也不对数据字段加密,安装agent在操作系统层监控数据库移动复制工作,一旦有移动复制事件就对移动的文件进行加密,不影响数据访问,访问没有延时。

NoSQL加密概览:非关系型数据库如MongoDB、Cassandra、Redis,采用灵活的数据模型,加密策略需适应其分布式特性。

MongoDB加密实践:利用透明数据加密(TDE)和字段级加密,MongoDB确保数据在静止和传输过程中的安全性。

Cassandra加密策略:Cassandra通过SSL/TLS协议加密通信,同时支持数据加密,保障大规模数据集的安全性。

Redis加密机制:Redis支持AES加密,通过密码保护数据,同时利用TLS加密客户端与服务器之间的通信。

云平台加密集成:AWS、Azure、Google Cloud等云服务商提供原生加密功能,无缝集成,简化部署流程。

增强数据安全性:利用云平台的加密技术,确保数据在传输和存储过程中的安全性,满足企业级数据保护需求。

灵活的密钥管理:云原生加密支持自定义密钥管理,用户可选择使用平台托管密钥或自管密钥,提高灵活性与控制力。

加密技术 | 优点 | 缺点 |

透明数据加密(TDE) | 1. 无需修改应用程,序易于部署 | 1. 可能对数据库性能产生一定性能 |

字段级加密 | 1. 针对敏感字段进行加密 | 1. 需要识别并标记敏感字段,实施复杂度较高 2. 可能对部分数据库操作(如索引、搜索)产生影响

|

动态脱敏加密方案 | 1. 不修改数据库本身,只对访问做加密 2. 依据数据库用户访问权限做加密控制,灵活性强 3. 延时小,对数据库性能影响较小 | 1. 需要与访问控制机制紧密结合,实施复杂度较高 2. 脱敏规则需要定期更新以适应业务需求变化 |

数据库原始文件移动加密 | 1. 不影响数据访问,访问没有延时 2. 只在数据库文件移动时进行加密,降低加密开销 3. 适用于需要频繁移动数据库文件的场景 | 1. 需安装 额外的监控Agent,增加系统复杂度 |

非关系型数据库加密 | 1. 适应非关系型数据库的分布式特性 | 1. 不同数据库加密策略各异,需要针对实施 |

云原生数据库加密 | 1. 无缝集成云平台,简化部署流程 2. 利用云平台加密技术,确保数据传输和存储安全 3. 支持自定义密钥管理,提高灵活性与控制力 | 1. 依赖于云平台的加密技术和服务,可能存在云平台安全风险 2. 需要与云平台进行紧密集成和配置,实施复杂度较高 |

(一)API 脱敏加密

实时数据处理:API脱敏技术实时响应,确保敏感信息在传输过程中即刻被处理,无缝集成微服务架构,提升整体安全性。

灵活策略配置:根据业务需求定制脱敏规则,灵活调整敏感字段的处理方式,适应多变的应用场景,保障数据隐私。

增强应用兼容性:通过API接口实现脱敏,减少对现有应用层的改动,降低实施成本,提高系统间的互操作性和数据安全性。

实施方式:利用数据库内置或第三方工具,实现数据实时脱敏,适应多变业务需求。

核心优势:直接在数据库层面实施,依据用户权限制定策略,无需应用层改动,高效保障数据安全。

应用场景:适用于各类数据库环境,尤其在高并发、大数据量场景下表现卓越。2000并发,延时小于20ms。

四、用户权限与访问控制

角色基础概念:用户角色是访问控制的核心,定义了不同人员的职责范围和数据访问权限。

角色分类设计:区分管理员、操作员、审计员等角色,确保职责分离,降低风险。

权限分配原则:遵循最小权限原则,按需分配,防止过度授权导致安全漏洞。

动态调整机制:根据业务变化和个人职责调整角色权限,保持系统安全性与灵活性。

权限分层:实施多级权限管理,确保数据访问严格受限于用户角色,提升安全性。

动态脱敏集成:结合龙脉数安动态脱敏技术,自动调整数据呈现,符合访问者权限。

细粒度控制:细化到字段级别的访问控制,精准匹配业务需求,防止信息过度暴露。

审计与追踪:记录所有访问尝试,便于事后审计,确保合规性和责任追溯。

策略制定:明确密钥生命周期管理流程,包括生成、存储、分发、使用、撤销和销毁,确保每个环节的安全可控。

最小权限原则:基于最小权限原则分配密钥访问权限,限制密钥接触范围,降低潜在安全风险。

定期轮换:实施定期密钥轮换机制,增强系统抵御长期攻击的能力,维护数据安全。

审计监控:建立密钥使用日志,进行定期审计,监控异常行为,及时发现并应对潜在威胁。

行业标准遵循:深入解析金融、医疗、政府等行业对数据加密的特定要求,确保方案符合GDPR、HIPAA、PCI DSS等国际标准。

法规动态适应:持续监控全球数据保护法规变化,灵活调整加密策略,保障客户数据安全与合规性同步升级。

审计与报告:提供详尽的加密操作日志与合规报告,便于内部审计及外部监管审查,增强企业数据治理透明度。

合规培训与咨询:定期举办合规培训,结合案例分析,帮助企业员工理解并执行最佳实践,强化数据安全意识。